因为平台只抓去特定的字段在前段展示,诈骗者可以利用以下手法,伪造铭文

NFT 铭文也存在相关的问题,在早期市场中,经常出现 NFT 元属性相同,但是序数不同的情况,以 BTC 铭文 NFT 举例,一个 Collection 系列只会包含特定序数的 NFT,如果不在这个序数集合中,就不属于该系列。因此骗子往往会伪造同一个系列的某个 NFT 来骗取交易,对于用户来讲,很难去分辨序数是否属于该系列。

2.在进行交易之前,多次确认和比对,是否和想要交易的铭文格式以及协议相同(会在第四种铭文陷阱中,解释如何从区块链浏览器查看铭文数据,进行对比)

## 第三种:Mint 陷阱

案例:在一些公链上,诈骗团队利用用户对新铭文的 FOMO 心理,构造欺诈性 Mint 合约。这些合约诱导用户进行交互,导致用户误以为自己获得了铭文。然而,实际上用户得到的是无价值的 NFT,并在交互过程中支付了高额的购买税。在 Sui 链上的一个案例中,用户在铭刻一个看似合法的铭文时实际上获得了假 NFT,并支付了 SUI 代币给诈骗者,短时间内诈骗者就收集了超过 5000 个 SUI。

**如何应对:** 1.在参与任何 Mint 活动前,务必彻底研究和验证合约的合法性。 2.参与未经验证的 Mint 项目,特别注意合约中是否设置了不合理的费用结构。 3.在对应的区块链浏览器中,仔细分析已经成交的交易信息,看是否有潜在的安全陷阱

## 第四种:危险 Mint 信息诈骗

案例:GoPlus 观察到,在用户社区中流传着危险的 Mint 信息。这些信息一旦发布,许多用户会急于操作,使用铭文脚本工具将私钥和交易信息复制粘贴,进行批量操作。这些操作可能导致资产被盗。诈骗团伙通过构造特殊的 JSON 字段并编码为 hex,诱导用户进行铭刻操作,结果用户的资产可能被转移。另外,他们可能设置诱骗性的 Mint 合约,使用户在高昂的 gas 费用之后得到无价值的假铭文代币。

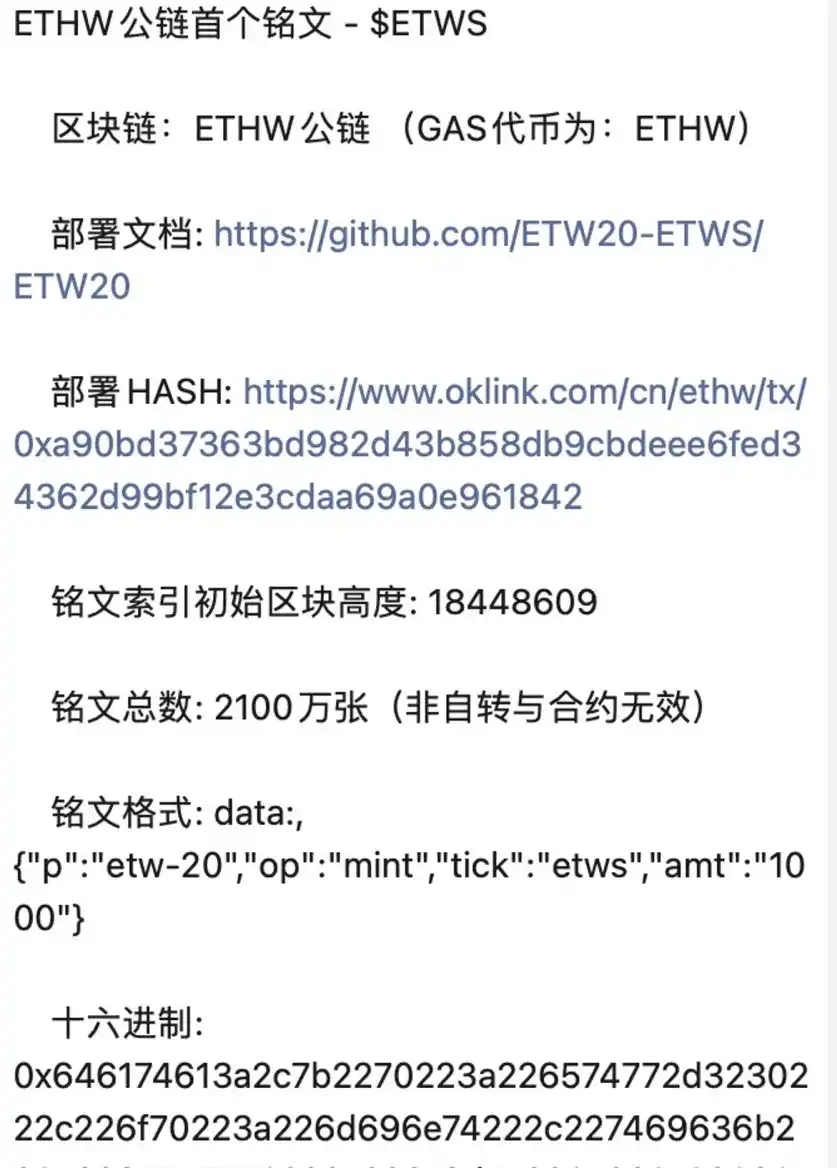

以该图为例:一般代币类铭文的 Mint 都是以地址自转,并且在 Input data 中加入一串代币协议的 Json 内容,实现铭刻的过程。许多用户在操作的时候,会使用钱包自带的自定义 Hex 来将代币协议的 Json 内容经过转义后变成 16 进制输入进去。对于用户来讲,一般会直接粘贴消息源中的 16 进制字符串,但该字符串很可能是一串恶意字符串,是由其他的 Json 格式转义的。

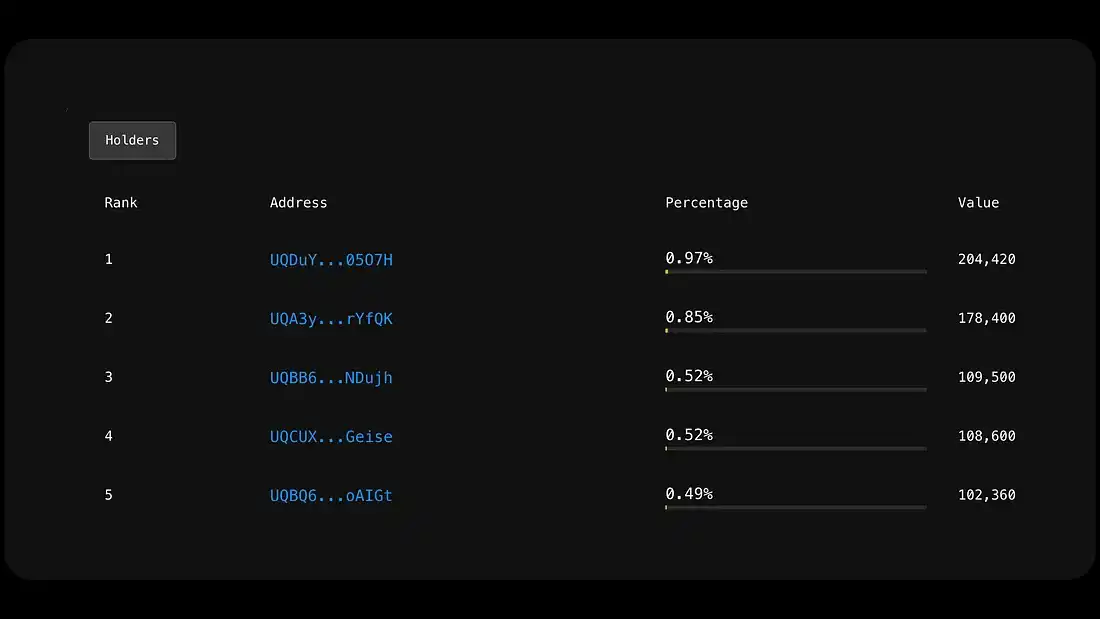

如何应对: 1.对于社区中发布的任何 Mint 信息,必须进行彻底核实。避免直接使用未经验证的脚本工具,特别是涉及私钥和关键交易信息的操作。 2.始终从可靠的来源获取信息 3.可以在区块链浏览器中寻找已经成功的交易,查看该交易 16 进制是否和消息内容一致 \ 以 Ton 的铭文举例,首先查看持仓排名靠前的地址(代表早期参与的大户),

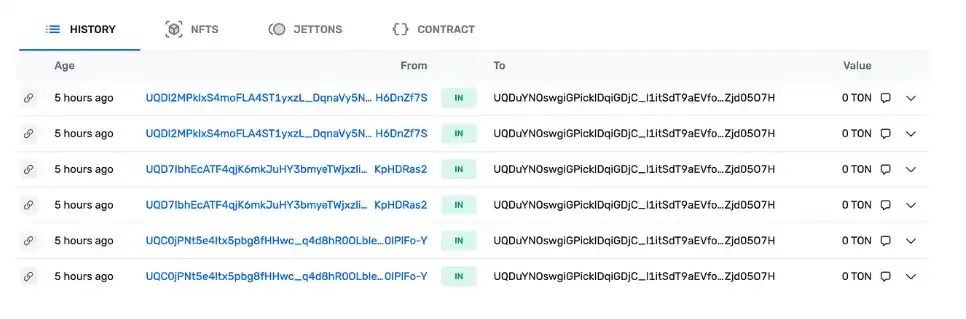

点击其中一个地址,复制粘贴后,到

查看「Message」包含的输入铭文数据,看和自己输入的铭文数据是否一致

--- # Agent Instructions: Querying This Documentation If you need additional information that is not directly available in this page, you can query the documentation dynamically by asking a question. Perform an HTTP GET request on the current page URL with the `ask` query parameter: ``` GET https://btoks-organization.gitbook.io/gong-gao-xi-tong/btok-zhi-nan/ke-pu-xin-shou-bi-bei-an-quan-da-ming-wen-shou-ce.md?ask=